Em um ambiente de administração de servidores, um protocolo é escolhido para substituir um método legado de envio de arquivos devido à necessidade de garantir autenticação, integridade e confidencialidade por meio de um único canal seguro sobre TCP. Esse protocolo é conhecido como:

Em uma investigação envolvendo transações de criptoativos, agentes observam que a rede em questão exige dos participantes a resolução de problemas computacionais intensivos, cuja solução é verificada de forma eficiente por todos os nós, garantindo a imutabilidade do livro-razão e permitindo o rastreamento de todas as operações em um registro público e sequencial. Esse mecanismo de consenso é denominado:

Texto CG1A12-I

Em 2006, Clive Humby cunhou a frase “Dados são o novo petróleo”, traçando analogias com a revolução que o petróleo proporcionou à indústria e com o fato de que muitos dos desafios relacionados ao petróleo se colocam em relação aos dados: processo de refino, construção de subprodutos e destilação para torná-los úteis.

Considerando o contexto mencionado no texto CG1A12-I e os significados de dado, informação e conhecimento, além de termos correlatos, e suas diferenças, assinale a opção que apresenta corretamente o conceito relacionado à aplicação para a resolução de problemas.

Embora as versões mais atuais do Mozilla Firefox e do Google Chrome permitam salvar e sincronizar senhas para realizar, posteriormente, login automático em formulários de sítios da Internet, essa ação somente será possível se os sítios em questão estiverem disponibilizados em uma intranet e utilizarem o protocolo HTTPS.

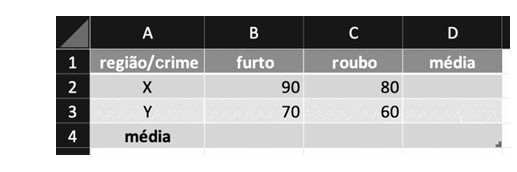

A planilha a seguir apresenta o total de crimes cometidos nas regiões X e Y.

Caso deseje, com base nesses dados, obter a média de todos os crimes, independentemente da região onde eles foram cometidos, e inseri-la na célula D4, o usuário deverá utilizar a seguinte fórmula.

Em um relatório elaborado por uma unidade de análise, um agente cruza registros de ligações telefônicas, dados de localização de dispositivos móveis e históricos de antecedentes criminais, identificando padrões que permitem antecipar a ocorrência de novos delitos em determinada região. A alternativa que corretamente descreve o produto final desse processo analítico é:

O controle de cookies em dispositivos utilizados para atividades policiais é fundamental para preservar a segurança da informação e a integridade das evidências digitais durante investigações, uma vez que esses arquivos podem armazenar dados de autenticação, preferências e rastros de navegação, expondo informações sensíveis a terceiros se não forem devidamente geridos. Nesse contexto, os navegadores modernos adotam políticas específicas de armazenamento, gerenciamento, bloqueio e isolamento de cookies — conhecidas como cookie jars — com o objetivo de reforçar a proteção de dados e a privacidade na navegação.

Quanto ao tratamento de "cookies jar" nos navegadores Google Chrome, Microsoft Edge e Mozilla Firefox, assinale a opção correta.

Uma empresa contrata um serviço para disponibilizar internamente uma ferramenta de gestão financeira acessível por navegador, sem a necessidade de aquisição de licenças locais ou manutenção de servidores próprios. Esse fornecedor é classificado como:

Uma organização de inteligência identifica tráfego de rede originado de um sistema que utiliza endereços não padronizados, encaminhamento por múltiplos saltos criptografados e requer protocolos específicos de camada de aplicação para estabelecer comunicação anônima. Esse tráfego é gerado em uma rede sobreposta projetada para operar de forma isolada da internet convencional, com topologia oculta e controle descentralizado. Trata-se de uma:

Em uma planilha, um analista precisa identificar automaticamente os valores duplicados em uma coluna, sem utilizar fórmulas. Qual recurso do Excel permite realizar essa tarefa de forma rápida e visual?

Discussão da Comunidade

Comentário do Professor Bloqueado

Assine o plano Premium para ver a explicação técnica deste gabarito.

Carregando comentários da comunidade...