Em setembro de 2024, em Itacajá, no norte do Tocantins, um homem foi preso por suspeita de praticar uma série de estupros virtuais e obrigar as vítimas a escreverem seu nome na própria pele. O suspeito, de 19 anos, conhecia as vítimas na internet e mantinha relação sexual com elas pelas redes sociais. Ele inicialmente se aproximava com a intenção de fazer amizade com as mulheres e, conforme conquistava a confiança delas, iniciava relações íntimas que culminavam nos abusos, usando fotos e vídeos íntimos das vítimas para forçá-las a fazer suas vontades e extorqui-las. As opções a seguir apresentam comportamentos que facilitam a prática desse tipo de crime, à exceção de uma. Assinale-a.

Embora não haja conceitos únicos para dados e informação, é possível afirmar que os dados são matéria-prima para a informação.

O processo de “mineração” em criptomoedas como o Bitcoin envolve

Dado os três conceitos técnicos abaixo, assinale a alternativa que corresponda, respectivamente, a cada um desses conceitos especificamente.

- Vírus que cria cópias em outras unidades ou nos computadores de uma rede para executar ações maliciosas.

- Esse malware é como uma porta criada a partir de um programa cuja instalação não foi autorizada pelo usuário, que explora as vulnerabilidades ali existentes e permite que terceiros tenham acesso à máquina.

- Método que tenta "pescar" vítimas para que cliquem em links ou baixem arquivos com o objetivo de adquirir informações pessoais.

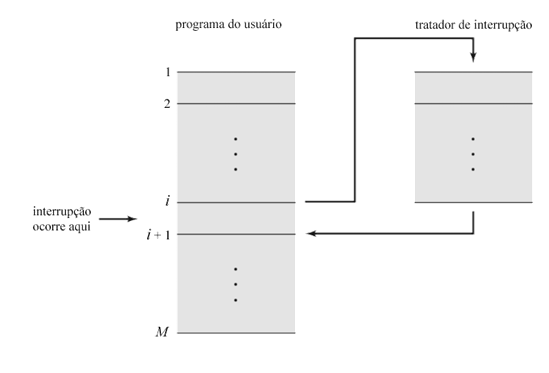

Tendo a figura precedente como referência inicial, julgue os itens a seguir.

Diferentemente do que ocorria nas primeiras arquiteturas computacionais, em que as interrupções eram utilizadas para melhorar a eficiência do processamento, os computadores e os sistemas operacionais contemporâneos não utilizam mais o tratador de interrupção, pois, além de os dispositivos de E/S serem mais velozes e acompanharem os ciclos de instruções do processador sem desperdício de tempo, há também a execução em multithread.

Acerca da organização e do gerenciamento de arquivos, de tipos de malware e do armazenamento de dados em nuvem, julgue os itens subsequentes.

O armazenamento de dados em nuvem pública garante total controle físico dos dados pelo usuário, o que melhora a segurança da informação.

No MS Word 365 (BR), a ativação do recurso que permite rastrear todas as alterações feitas por usuários em um documento é realizada na

Em um sistema de gestão hospitalar, apenas profissionais autorizados com credenciais válidas conseguem visualizar os prontuários eletrônicos dos pacientes, assegurando que informações sensíveis não sejam acessadas por indivíduos não autorizados. Esse princípio de segurança da informação é conhecido como:

No ambiente Linux, a execução do comando apresentado a seguir atribuirá permissões de leitura, escrita e execução para o proprietário do arquivo policial.pdf, e atribuirá permissões de leitura e execução para grupo e outros usuários. chmod 755 policial.pdf

Para subsidiar a discussão de uma proposta de alteração da Lei Orçamentária Anual (LOA), um Assessor Legislativo precisa criar uma tabela comparativa no computador da ALE-GO. Essa tabela deve conter os valores orçados e executados dos últimos cinco anos para determinada secretaria estadual, permitir a realização de cálculos automáticos (como percentuais de execução e variações) e gerar gráficos para anexar ao relatório de análise.

O tipo de arquivo digital mais adequado para a criação, manipulação e análise desses dados numéricos e para a geração dos gráficos correspondentes é

Discussão da Comunidade

Carregando comentários da comunidade...