No que se refere a redes de computadores e ao uso transparente e imparcial de inteligência artificial (IA) no serviço público, julgue os itens subsequentes.

O Microsoft Edge permite que se ajuste o nível de prevenção de rastreamento para equilibrar privacidade e personalização, sendo o nível básico recomendado para a maioria dos usuários.

Em um sistema de segurança da informação, um usuário fornece credenciais válidas — como login e senha, certificado digital ou biometria — para comprovar que é quem afirma ser, antes de obter acesso a um recurso protegido. Diante desse contexto, selecione a alternativa que corretamente identifica esse processo.

No sistema operacional Microsoft Windows, a organização lógica de documentos e dados é realizada por meio de diretórios. Assinale a alternativa correta no que se refere à criação e ao gerenciamento de pastas no ambiente do Explorador de Arquivos.

O Microsoft Remote Desktop e o TeamViewer permitem acesso remoto a computadores, o que possibilita a transferência de arquivos, e os ambientes Microsoft Office e LibreOffice oferecem ferramentas para criação de textos, planilhas e apresentações, garantindo compatibilidade com diversos formatos.

No Linux, qual comando permite visualizar, em tempo real, processos em execução, uso de CPU, memória e carga do sistema, oferecendo atualização contínua da tela?

Durante a catalogação de arquivos digitais em um sistema de gestão documental, um servidor registra informações como formato do arquivo, resolução, taxa de bits, duração, codec utilizado e tamanho em bytes, com o objetivo de garantir a compatibilidade futura com softwares de visualização e reprodução. A alternativa que corretamente classifica esse tipo de metadado é:

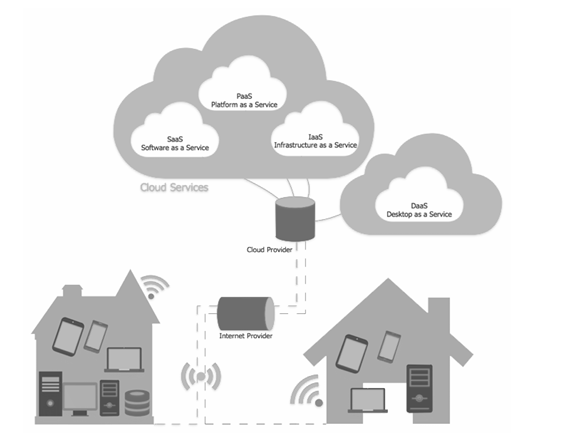

Uma agente, a partir do computador de sua casa, necessitava acessar, com segurança, os serviços de PaaS na nuvem, com criptografia, utilizando a Internet pública como meio de comunicação entre essas localidades. Para tanto, criou-se uma VPN (virtual private network) da Internet pública, a fim de estabelecer a conexão entre as localidades e, para prover o sigilo, criptografou-se o referido tráfego antes de ele entrar na Internet pública.

Considerando o diagrama e a situação hipotética apresentados, julgue os itens subsecutivos.

Caso o acesso fosse realizado por meio da VPN para o SaaS, por exemplo, para um webmail, os emails estariam imunes a vírus, pois, em um tunelamento criptográfico, o tráfego é, necessariamente e continuadamente, analisado por antivírus.

Considerando a arquitetura de Von Neumann, qual componente é primariamente responsável pela decodificação e execução de instruções, bem como pelo controle das operações de E/S, mas não pela alocação dinâmica de memória para processos em execução?

Durante o preenchimento de um relatório sobre a movimentação de internos em um estabelecimento prisional, um policial penal precisou padronizar o formato de diversos trechos do texto no Microsoft Word 2016 (em português). Para agilizar o processo, ele formatou um parágrafo com o estilo desejado e decidiu aplicar essa mesma formatação em outros pontos do documento sem precisar repetir manualmente cada ajuste. Para isso, ele utilizou a ferramenta “Pincel de Formatação”, disponível na guia Página Inicial do Word. O recurso mencionado está localizado em qual grupo da guia “Página Inicial”?

Um malware (abreviação de malicious software, ou “software malicioso”) é qualquer programa ou código projetado para prejudicar, explorar ou comprometer dispositivos, redes ou usuários. Ele pode roubar informações, causar danos ao sistema, espionar atividades ou obter controle de dispositivos sem a permissão do usuário. Entre os tipos principais de malware podemos citar worm, cavalo de Troia, spyware, adware, phishing, botnets, entre outros.

Assinale a opção que descreve corretamente a principal diferença entre um worm e um cavalo de Troia.

Discussão da Comunidade

Carregando comentários da comunidade...