Sobre a inserção de tabelas no Microsoft Word 2019 em português, analise as afirmativas a seguir.

- I. As tabelas admitem diferentes estilos de borda, cores de preenchimento e fontes, para melhorar sua apresentação visual.

- II. Ao inserir uma tabela, é possível definir o número de linhas e colunas antes de criá-la, no entanto, não é possível alterar a estrutura após a inserção.

- III. As tabelas podem ser inseridas apenas no início de um documento e não podem ser movidas para outras partes do texto.

Está correto o que se afirma em

Acerca da organização e do gerenciamento de arquivos, de tipos de malware e do armazenamento de dados em nuvem, julgue os itens subsequentes.

Rootkit é um conjunto de ferramentas que permite ao atacante ocultar a presença de outros malwares, contudo sua principal fragilidade é a facilidade de ser detectado.

No Windows, a funcionalidade de Virtualização Baseada em Segurança (VBS) e a Integridade de Código Protegida por Hypervisor (HVCI) são mecanismos de segurança avançados. Qual o principal objetivo desses recursos e como eles se relacionam com a proteção contra ataques de kernel?

Processadores de texto são programas de computador projetados para criar, editar, formatar e imprimir documentos textuais. Eles são amplamente utilizados em diversos contextos, como no ambiente profissional, acadêmico e pessoal, devido à sua capacidade de produzir documentos bem estruturados de forma eficiente.

Apesar de termos uma variedade de opções no mercado, os editores de texto mais famosos e mais utilizados são o Microsoft Word e LibreOffice Writer. O Microsoft Word e o LibreOffice Writer possuem funcionalidades semelhantes para facilitar a formatação de documentos

As opções a seguir apresentam funcionalidades comuns nativas entre os dois softwares, à exceção de uma. Assinale-a.

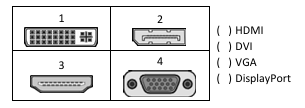

No contexto das interfaces para vídeo, relacione as portas às suas respectivas tecnologias.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Em um contexto de segurança pública, a engenharia social é uma técnica utilizada por cibercriminosos para manipular indivíduos e obter acesso não autorizado a sistemas, informações ou recursos. Uma das formas mais comuns de engenharia social envolve o phishing, em que o criminoso tenta obter informações sensíveis através de engano. Assinale a alternativa que apresenta um exemplo clássico de ataque de engenharia social.

O PowerBI é uma ferramenta moderna utilizada para gerar dashboards de visualização de dados oriundos de fontes separadas e que facilita a integração de conteúdos armazenados em arquivos de formatos diferentes.

Um software especializado é instalado em um sistema operacional com o objetivo específico de detectar, bloquear e remover programas que coletam silenciosamente informações do usuário — como hábitos de navegação, teclas digitadas ou senhas — sem seu consentimento explícito. Selecione a alternativa que corretamente identifica esse tipo de solução de segurança.

No protocolo IPv6, cada endereço tem 256 bits, que são divididos em duas partes (a primeira define a rede e a segunda identifica o host); esse protocolo elimina o uso de máscaras de sub-rede, substituindo-as por prefixos de rede fixos; por sua vez, o IPv4 utiliza endereços de 32 bits e máscaras de sub-rede variáveis para definir a separação entre rede e host.

Em um escritório onde os computadores estão conectados a uma rede interna, diversas atividades administrativas são realizadas diariamente. Com base nesse cenário, assinale a alternativa correta.

Discussão da Comunidade

Carregando comentários da comunidade...